Risiken des E-Rezepts für Apotheken

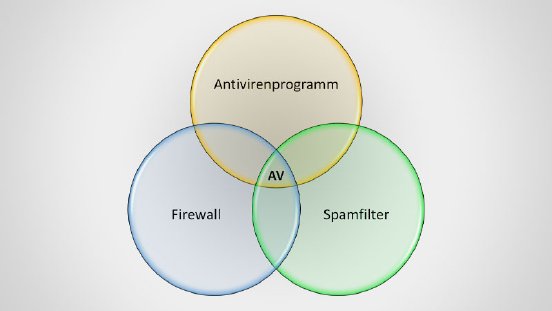

In der Ära der Digitalisierung hat das E-Rezept einen revolutionären Wandel in der pharmazeutischen Versorgung eingeläutet. Doch wie jede technologische Innovation birgt auch das E-Rezept nicht zu vernachlässigende Risiken, insbesondere im Bereich der Apotheken. Ein besonders brisantes Thema in diesem Kontext ist der Vermögensschaden, der durch Cyber-Attacken auf das E-Rezept-System entstehen kann.