VPSC – Remote Access Technologie Made in Germany

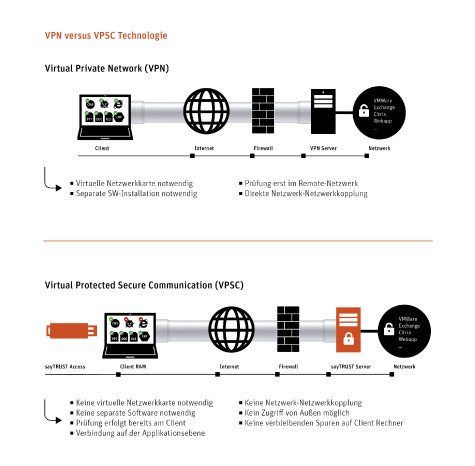

Die Alternative zum traditionellen VPN

Das schwächste Glied in der gesamten Kommunikationsstrecke ist der Anwender (Mensch) und sein Client-PC (Maschine). Während des Remote-Zugriffs befinden sich Mensch und Maschine in einer gefährdeten Umgebung, die es abzusichern gilt, um unbemerkten Angriffen zu entgehen.

Klassische Technologien machen den Clientrechner durch LAN-LAN Kopplung zum Mitglied des zu schützenden Netzwerkes. Die Kopplung ist für Angreifer sichtbar und liefert ihnen Informationen, so gelangen unerwünschte Einflüsse in das Netzwerk und verursachen Schaden.

Was ist VPSC

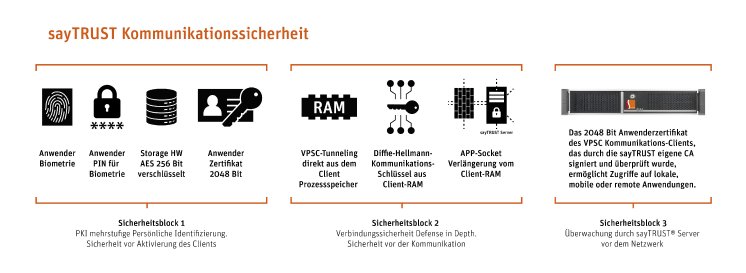

VPSC (Virtual Protected Secure Communication) ist eine technologische Entwicklung der Münchener sayTEC AG als Alternative zum traditionellen VPN. Die sayTRUST VPSC Technologie baut auf einer mehrstufigen Defence in Depth Strategie, die sich über drei Sicherheitsblöcke erstreckt und die Sicherheitsprüfung bereits beim Anwender (Mensch) vor dem Client-PC (Maschine) startet. Die Remote Access Technologie funktioniert ohne Netzwerk zu Netzwerk Kopplung und erlaubt internen und externen Zugang in Netzwerke. Sie bietet Hochsicherheit bei Kommunikation und Datenaustausch ohne Backdoor-Zugänge und ohne Manipulationsmöglichkeiten durch Unbefugte.

Prinzip

Die sayTEC VPSC Lösung besteht aus einem Server und einer Client Komponente z.B. in Form eines Access-Devise (USB, MicroSD…). Nach dem Einstecken in einen beliebigen PC erfolgt die Aufforderung zur Authentifizierung, diese läuft über drei Sicherheitsblöcke.

- Sicherheitsblock 1 gewährleistet die Sicherheit vor Aktivierung des Clients. Dabei wird die persönliche Identifikation des Nutzers mittels Anwender-Biometrie, Anwender-Biometrie Pin, 256 Bit Laufwerksverschlüsselung und 2048 Bit Anwenderzertifizierung überprüft.

- Sicherheitsblock 2 gewährleistet die Sicherheit vor der Kommunikation. Hier greift die Defense in Depth Strategie und startet das Tunneling spurenlos aus dem Client-RAM und nutzt dafür einen dort generierten und vorher unbekannten Diffie-Hellmann-Kommunikationsschlüssel für eine APP-Socket Verlängerung des Prozessspeichers.

- Sicherheitsblock 3 gewährleistet die Sicherheit vor dem Netzwerk. Der sayTRUST Server überwacht den Zugang ins Netzwerk über das 2048 Bit Anwenderzertifikat. Das Zertifikat wird durch die sayTRUST eigene CA (Certification Authority) signiert und überprüft, anschließend gibt der Server den Zugang auf das Netzwerk frei. Der Anwender erhält Zugriff auf Daten und Anwendungen im Rahmen seiner Berechtigungen.