Aussicht auf deutliche Kostenreduktion

Marktbeobachtern wie IDC oder Gartner zufolge gehört das Thema Virtualisierung zu den derzeitigen IT-Megatrends. So werden laut IDC bis zum Jahr 2010 etwa 20 Milliarden US-Dollar jährlich allein für Server-Hardware ausgegeben, die die Virtualisierung unterstützt.

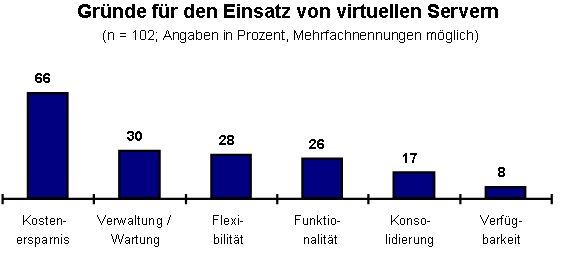

Der Hauptmarkttreiber für diese hohe Investitionsbereitschaft ist die Erwartung einer signifikanten Kostenersparnis. Über Virtualisierung können Unternehmen die Anzahl der Server und die zugehörige IT-Hardware im Rechenzentrum deutlich reduzieren. Dies führt zu geringeren Liegenschaftskosten, verringerten Anforderungen an Stromversorgung und Kühlung sowie zu generell erheblich gekürzten IT-Ausgaben. Aber auch die Hoffnung auf eine vereinfachte Administration der IT-Umgebung und mehr Flexibilität in der Nutzung der Ressourcen (s. Abb. oben: "Gründe für den Einsatz von virtuellen Servern") veranlassen die Organisationen zu signifikanten Investitionen in "scheinbare" Rechnerwelten.

Scheinbare Rechnerwelten - scheinbare Sicherheit?

Doch: Wie sicher ist die Vorspiegelung von virtuellen Endgeräten und Ressourcen, die auf der Server-Ebene, auf der Ebene der Speichersubsysteme bzw. Speicher und - serverneutral - auch auf der Netzwerkebene aufsetzen kann? Erfordern virtualisierte Umgebungen ein neues Sicherheitskonzept?

"Auf jeden Fall", meint Dr. Christoph Skornia, Security-Experte und Technical Manager Zentraleuropa bei der Ismaninger Check Point GmbH. "Virtuelle Umgebungen erfordern echte Sicherheit. Es wäre fatal oder zumindest nicht Ziel führend, wenn das Unternehmen in seine Virtualisierungspläne nicht auch ein entsprechendes Sicherheitskonzept mit einbeziehen würde. Denn tatsächliche Kostenersparnis, höhere Flexibilität und eine optimale Ausschöpfung der Ressourcen lassen sich nur mit einer Security-Lösung erreichen, die speziell auf die Anforderungen virtueller Infrastrukturen abzielt."

Weniger Hardware - mehr Ressourcen

Mit VPN-1 Power VSX NGX bietet Check Point als Pionier auf dem Gebiet der Security-Virtualisierung hier schon seit einigen Jahren ein Produkt an, das durch Virtualisierung der Netzwerksicherheit bis zu 250 physikalische Boxen ersetzen kann. Dies umfasst sowohl Firewall- als auch VPN- und Intrusion Prevention-Lösungen und führt so zu deutlichen Kostensenkungen sowie höherer Leistungsfähigkeit, Flexibilität und Skalierbarkeit.

Das jetzt angekündigte, optimierte Release wartet mit einer erweiterten Voice over IP (VoIP)- sowie Instant Messaging-Security auf. Die linear erweiterbare Clustering-Technologie der Lösung ermöglicht eine effizientere Verteilung virtueller Gateways. Die Gesamtperformance und die Skalierbarkeit der Netzwerk-Security werden so mit wachsender Anzahl virtueller Gateways optimiert. Kosten senkend wirkt sich auch das konsequente Ressourcenmanagement in VPN-1 Power VSX NGX aus. Eine schlanke Quality of Service (QoS)-Kontrolle ermöglicht Administratoren, notwendige Änderungen für spezielle Anforderungen diverser Datenverkehrstypen durchzuführen. Der Datenverkehr wird ohne großen Einfluss auf die Performance hinsichtlich der Gesamteffizienz und Netzwerk-Security priorisiert und weist vor allem geschäftskritischen Prozessen immer ausreichende Ressourcen zu.

Die Zukunft wird grün

Nicht zuletzt steuern Produkte wie Check Points VPN-1 Power VSX NGX einen messbaren Beitrag zur Senkung von Energieverbrauch und entsprechenden Kosten bei. So wie z. B. effizientere Rechenzentren durch optimierte Nutzung von Ressourcen und Server-Virtualisierung einen Beitrag zum Energiesparen leisten, tun dies auch virtuelle Security Appliances, indem auf einer einzigen Plattform bis zu 250 virtuelle Security-Systeme abgebildet werden. Nicht ohne Grund hat Gartner das Thema "Green IT" auf Platz 1 seiner zehn wichtigsten strategischen Technologien für das Jahr 2008 gesetzt. Dem Analystenhaus zufolge muss die IT-Industrie mit neuen Umweltvorschriften rechnen, die den Aufbau und den Betrieb von IT-Infrastrukturen stark beeinflussen und beschränken. Aspekte wie die Stromversorgung, CO2-Emissionen, sowie eine weitere Verschärfung der Umweltprobleme sollten deshalb laut Gartner auf jeden Fall eine Rolle in der Planung von Unternehmen spielen.

Technologietrend: Virtual Appliances

Virtualisierung stellt die Organisationen demnach vor neue Herausforderungen, bietet gleichzeitig aber zahlreiche Entwicklungschancen und, speziell für die Anbieter von Informationstechnologie, reale Wachstumsmärkte. "Im Bereich der virtuellen Security werden vor allem so genannte Virtual Appliances Zukunft haben", so Petra Jenner, Geschäftsführerin bei Check Point in Deutschland, der Schweiz und Österreich. "Die direkte Implementierung von Sicherheitsfunktionen in Virtual Appliances, also Komplettsysteme, die keinen direkten Zugang zum Betriebssystem benötigen, betrachten wir auf dem Gebiet der Virtualisierung von Security als bedeutenden Zukunftsmarkt. Und für diesen sehen wir uns in Kooperation mit marktführenden Partnern wie zum Beispiel VMware bereits bestens gerüstet."