Die Überprüfung von Zugangsrechten gehörte dabei zu den wichtigsten Projekten.² Mehr als

70 % der Spione kommen aus den eigenen Unternehmen lautet ein zentrales Ergebnis der aktuellen „SiFo-Studie 2009/10“ des Sicherheitsforums aus Baden-Württemberg.³ Und die Angriffe werden immer perfider: So wurde zum Beispiel die sogenannte LNK-Lücke des Windows-Systems zur Verbreitung eines USB-Trojaners ausgenutzt, der vermutlich gezielt

zur Ausspähung von Prozessleitsystemen der Firma Siemens entwickelt wurde.4

Der Schutz der Netzwerke vor Angriffen von innen und der Einsatz von zuverlässigen NAC-(Network Access Control)-Systemen zur Geräte-Identifizierung wird daher immer wichtiger und dringlicher. Die derzeit existierenden Standards – Identifizierung der MAC-Adresse, Footprint-, Fingerprint-Erkennung und Zertifikate-Abgleich – bieten einen Grundschutz, weisen jedoch Schwachstellen auf. Jeder dieser Ansätze lässt sich mit überschaubarem Aufwand überwinden: eine MAC-Adresse ist schnell gefälscht, ein Zertifikat kann gestohlen oder kopiert werden, Footprint und Fingerprint lassen sich simulieren. Jede noch so kleine Sicherheitslücke wird genutzt, um Netzwerke anzugreifen und zu manipulieren. Kann sich ein Unternehmen solche Risiken leisten? Und wie kann man diesen künftig begegnen?

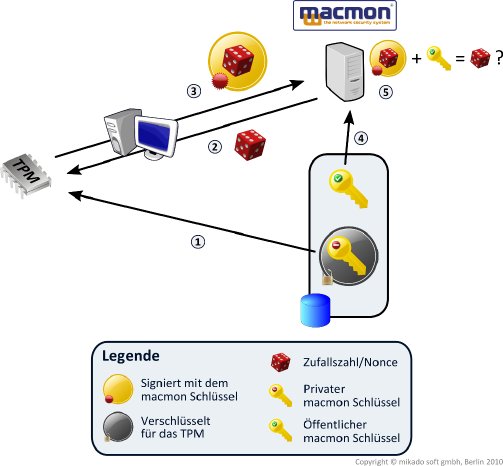

Die neu entwickelte Produktoption macmon TP nutzt den TPM-Chip, der bereits in der

Mehrzahl professioneller Computersysteme eingebaut ist, zur zuverlässigen fälschungssicheren Authentifizierung von Endgeräten. Die fest mit dem Motherboard verbundene manipulations-sichere Hardware-Komponente ist gegen Hardware-Angriffe geschützt und härtet gleichzeitig

die Systeme gegen software-basierte Angriffe ab. Es handelt sich somit um eine äußerst sichere Signierungsinstanz, die einen eindeutigen kryptografischen Schlüssel enthält. Das System macmon TP besteht aus einer Client-Komponente, die einen asymmetrischen macmon-Key erzeugt und die Endgeräte-Authentifizierung durch Signierung von Zufallswerten mit dem TPM-Chip auslöst. Die Serverkomponente von macmon TP übernimmt sowohl die Verwaltung der öffentlichen Schlüssel als auch die Validierung.

Mit macmon TP erhalten Unternehmen jetzt eine kostengünstige und robuste NAC-Sicherheitslösung. Das Modul ist ab August 2010 als Erweiterung des macmon-Sicherheitssystems verfügbar. Die Komponente lässt sich leicht implementieren, benötigt nur geringen Administrationsaufwand und erfordert keine besonderen infrastrukturellen Maßnahmen. macmon TP ermöglicht eine einfache und wirkungsvolle Umsetzung von Compliance-Prüfungen und erfüllt die Standards der TCG und des IEEE802.1X-Verfahrens.

Die Hochsicherheitstechnologie von macmon TP wurde im Rahmen eines Forschungsprojektes der mikado soft und der Forschungsgruppe „Trust@FHH“ der Fachhochschule Hannover entwickelt. Dabei wurde auf die Konzepte und Komponenten der Trusted Computing Group (TCG) aufgesetzt. Die TCG, eine Non-Profit-Organisation der führenden IT-Firmen, entwickelt anspruchsvolle Sicherheitsstandards für die Informationstechnologie. Basis des TCG-Sicherheitskonzeptes ist ein manipulationssicherer, in der Hardware verankerter Baustein, das "Trusted Platform Module" (TPM).

1,2 „2010 TMT Studie Global Security Study“ des Beratungsunternehmens Deloitte. Befragt wurden weltweit 146

Vertreter von unterschiedlich großen Firmen aus der Technologie-Medien- und Telekommunikationsbranche.

3 „SiFo-Studie 2009/10 – Know-how-Schutz in Baden-Württemberg“ , Sicherheitsforum Baden-Württemberg, 2010

4 http://www.heise.de/... News-Meldung vom 15.07.2010 Trojaner verbreitet sich über neue Windows-Lücke