Vor allem Desktop Computer und mobile Endgeräte verstellen sich laufend auch durch Anwenderaktionen. Millarden Mann/Frau-Tage werden aufgewendet, um das Chaos im Leben eines Computern mit Hilfe von Reperaturprogrammen, Fernwartung und immer währender Erneuerung in den Griff zu bekommen.

Geht gar nichts mehr richtig, wird versucht mit diversen Inventarisierungslösungen einen Überblick zu behalten, um wenigstens die dringendsten Korrekturen zu veranlassen. Ein erneutes Bespielen eines Rechners erübrigt sich in Chaos-Umgebungen, wo keiner weiß was überhaupt auf den Rechner muss. Notebooks von Führungsetagen sind dafür oft ein klassisches Bespiel. So kommt es zu Imageabzügen ohne Ende oder es werden vollständige Backups für jeden Computer aufgelegt.

Möglich ist das alles mit OMA auch, aber wer eine Ordnung haben will, wendet statt des OMA-Recovery das OMA-Deployment an. Am Ende ist dann nur noch der Computername oder die Rechnerliste auszuwählen und der Deployment-Name (z.B. Arzt-PC) zu selektieren und die Bespielung beginnt. Bei der Bespielung werden nur zwei Teile übertragen. Teil 1 ist das Betriebssystem (z.B. Windows, Linux, MacOS X, Solaris), Teil 2 ist die Softwaregruppe (z.B. Arzt-PC). Alles wird verschlüsselt verteilt noch bevor der Computer das erste Mal mit dem Betriebssystem startet.

So ist der frisch bespielte Rechner ab den ersten Start völlig unabhängig vom Netz und ein Notebook kann sich z.B. noch im Auto oder in der Bahn selbstständig zu Ende einrichten. Wird OMA zum Betanken von Serverfarmen eingesetzt, ist die Netzbelastung beim Bespieln von 180 Blade-Servern z.B. schon nach 7 Minuten vorbei. Den Rest der Zeit belasten die Server bei der Installation der Softwarepakte (z.B. Oracle Datenbank) nur sich selbst und müssen nicht unverschlüsselt auf Netzwerkfreigaben zurückgreifen.

So verbergen sich im 5 Sterne Hotel von OMA vor allem folgende im Markt einmalige Eigenschaften.

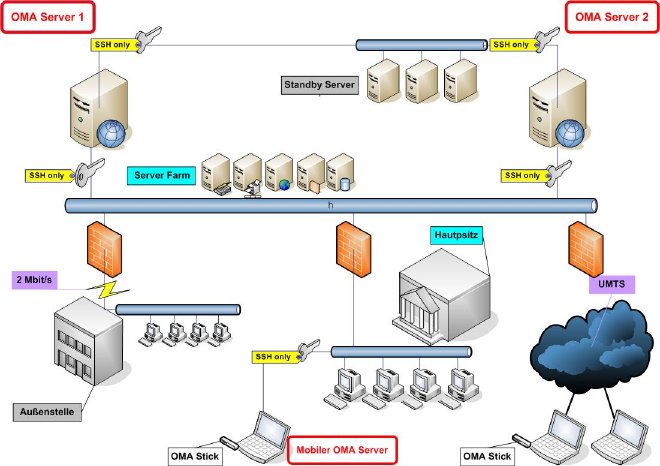

1. Alle Daten und Anweisungen an Computer werden verschlüsselt auf der Grundlage einer Public/Private Key Authorisierung übermittelt (SSH Protokoll)

2. Jeder Computer kann so vom Netz gebootet werden, wie es die anstehende Behandlung verlangt. Soll der Compuer Windows bekommen wird mit Windows vom Netz gebootet, soll Solaris 10 x86 bespielt werden wird mit Solaris 10 x86 vom Netz gebootet, soll Linux ... und final läuft dann immer ein empfangsbereiter SSH Serverdienst.

3. Windows, Linux, Solaris, MacOS X, Tru64 und alle anderen Systeme werden unterstützt.

4. Freie Wahl zwischen Recovery (Das Backup wird verwendet) und Deployment (Software Pakete werden eingesetzt).

5. Softwarepakte (Alle Systeme, Alle Formate) können wahlweise mit der Erstbespielung noch vor dem ersten Booten verteilt werden oder lassen sich verschlüsselt nachverteilen.

Wer sich den Ablauf einer sicheren Bespielung nicht vorstellen kann, findet unter www.arosoft.de/filme.php zwei Filme, die in Echtzeit zeigen, wie schnell und sicher OMA arbeitet. OMA beherrscht auch die Massenverteilung virtueller Computer und kann dabei wahlweise auf VMware, Virtual Box oder andere Produkte zurückgreifen.

OMA arbeitet in anspruchsvollen Umgebungen mit einer beliebig skalierbaren Anzahl von OMA-Deployment-Servern. So werden z.B. für die Absicherung einer 1000er Server-Farm in einem aktuellen Fall 20 OMA-Server im Verbund eingesetzt.